Security Operations Center (SOCs)

30.01.2020, 14:30 Uhr

Cybersecurity braucht eine neue Kommandozentrale

Security Operations Center bündeln Experten, Prozesse und Werkzeuge. Zur Unterstützung können Cloud-Services und Dienstleistungen von Security-Anbietern dazugenommen werden.

Mittelständische Unternehmen fragen derzeit verstärkt externe IT-Sicherheitsdienstleistungen nach. Als Ursache nennt die Studie «ISG Provider Lens - Cyber Security Solutions & Services Germany 2019/ 2020» unter anderem den grossen Mangel an Experten. «Im Wettbewerb um IT-Sicherheitstalente und -fachkräfte haben mittelständische Unternehmen oft das Nachsehen», erklärt Barbara Florschütz, Geschäftsführerin bei der ISG Information Services Group DACH. «Angesichts dieses Mangels an Spezialisten greift der Mittelstand verstärkt auf externe Security-Dienstleistungen zurück.» (Vergleiche auch den Hintergrund-Artikel zu Schweizer SOC-Dienstleistungen).

Vor allem Angebote aus einer Hand würden mittelständische Unternehmen bevorzugen. «Dies senkt den Koordinationsaufwand, der sonst ebenfalls knappe Ressourcen binden würde», so Florschütz. «Wegen der Vielfalt an Security-Aufgaben interessieren sich mittelständische Unternehmen zunehmend für Managed Security Services. Besonders jene Anbieter, die ein Security Operations Center (SOC) in Deutschland vorweisen, können beim Mittelstand punkten.»

Der Security-Services-Markt für Grossunternehmen ist besonders hart umkämpft. Das Beratungsunternehmen ISG untersuchte allein in diesem Segment 20 Anbieter. ISG zufolge erwarten die Grosskunden seitens der Provider international operierende Teams, zugleich jedoch auch Security Operations Center mit deutschem Standort, die die international verteilten SOCs ergänzen.

Dies bestätigt Jan Mentel, Analyst bei Crisp Research: «Um ganzheitlich das eigene Unternehmen gegen Cyberangriffe zu schützen, haben viele Grosskonzerne, in Anlehnung an die War Rooms im militärischen Bereich, die operativen Aufgaben und Disziplinen der Security in sogenannte Security Operations Center ausgelagert. Innerhalb dieser Räume werden im betrieblichen Alltag Security-Aktivitäten umgesetzt.»

Doch nicht jedes SOC ist gleich, es kommt darauf an, das richtige SOC für das eigene Unternehmen zu finden. Zum einen gibt es eine Vielzahl von SOC-Modellen wie interne SOCs, externe SOCs, SOC as a Service (SOCaaS) oder spezielle Branchen-SOCs. Zum anderen ändern sich gegenwärtig die Kriterien dafür, was ein gutes SOC auszeichnet. Generell scheinen die SOCs - intern wie extern - derzeit Schwierigkeiten zu haben, ihre Aufgaben mit der nötigen Effizienz zu erledigen.

Mangelhafte Wirksamkeit

Die Untersuchung «Improving the Effectiveness of the Security Operations Center», die das Ponemon Institute zusammen mit der Datenanalyse-Plattform Devo durchgeführt hat, ergab, dass das SOC zwar als wichtiger Bestandteil des Geschäfts betrachtet wird, die meisten Befragten jedoch die Effektivität ihres SOCs als gering bewerten. 49 Prozent gaben an, dass es nicht vollständig mit den Geschäftsanforderungen übereinstimme.

«Die Ergebnisse zeigen deutlich, dass mangelnde Transparenz und das Erledigen sich wiederholender Aufgaben wesentlich zum Burn-out der Analysten und zur allgemeinen Ineffizienz des SOCs beitragen», so Julian Waits, General Manager Cyber bei Devo. «Es ist wichtig, dass Unternehmen dem SOC Priorität einräumen und seine Wirksamkeit weiterentwickeln, indem sie Analysten die Möglichkeit geben, sich auf Bedrohungen mit hoher Auswirkung zu konzentrieren und die Geschwindigkeit und Genauigkeit von Messungen, Untersuchungen und Reaktionen zu verbessern.»

“Es gibt eine Reihe von Faktoren, die zur Ineffektivität der SOCs beitragen, etwa die mangelnde Transparenz der IT-Sicherheitsinfrastruktur.„

Larry Ponemon, Chairman Ponemon Institute

Probleme gegenwärtiger SOCs

Die Studie identifiziert vier Probleme gegenwärtiger SOCs:

Sichtbarkeit: 65 Prozent der Befragten sehen in der mangelnden Sichtbarkeit der IT-Sicherheitsinfrastruktur das grösste Hindernis für den Erfolg ihres SOCs. Für 69 Prozent ist die mangelnde Sichtbarkeit des Netzwerkverkehrs hauptverantwortlich für die Ineffektivität des SOCs.

Bedrohungssuche: Die SOC-Teams haben Schwierigkeiten, Bedrohungen zu identifizieren, weil sie zu viele Indicators of Compromise (IOCs) verfolgen müssen, zu viel internen Datenverkehr mit den Anzeigen für einen Angriff vergleichen müssen, zu wenig interne Ressourcen und Know-how zu Verfügung stehen und zu viele Fehlalarme auftreten. Mehr als die Hälfte der Befragten (53 Prozent) bewertet die Fähigkeit ihres SOCs, Beweise zu sammeln, Nachforschungen anzustellen und die Quelle von Bedrohungen zu finden, als ineffizient.

Interoperabilität: SOCs weisen keine hohe Interoperabilität mit den Security-Intelligence-Tools ihrer Organisation auf. Problematisch ist auch die Unfähigkeit, Incident-Response-Services bereitzustellen, etwa Services zur Abschwächung von Angriffen und für forensische Ermittlungen.

Alignment: SOCs sind nicht (49 Prozent) oder nur teilweise (32 Prozent) an den Geschäftsanforderungen ausgerichtet. Zudem reicht das Budget des SOCs für das notwendige Personal, die Ressourcen und die Investitionen in Technologie nicht aus. Im Schnitt wird weniger als ein Drittel des IT-Sicherheitsbudgets für die Finanzierung des SOCs verwendet.

«Es gibt eine Reihe von Faktoren, die zur Ineffektivität des SOCs beitragen - etwa die mangelnde Transparenz der IT-Sicherheitsinfrastruktur -, aber der Faktor, der hervorsticht, ist das Ausmass des Burn-outs der Analysten aufgrund ihrer hohen Arbeitsbelastung und des enormen Drucks, dem sie ausgesetzt sind», betont Larry Ponemon, Gründer des Ponemon Institutes. «Es ist klar, dass dies ein kritischer Bereich ist, der angegangen werden muss, um die Wirksamkeit des SOCs zu verbessern.»

SOC as a Service

Kriterien für die Auswahl

Crisp Research nennt eine Reihe von Kriterien für die Auswahl eines geeigneten SOC-Dienstleisters:

Lageberichte & Analysen: Proaktive Analysen des Dienstleisters und ein schneller Zugang zu dessen Untersuchungsberichten

24/7-Monitoring: Analysen, Reporting und Überwachung sollten an jedem Tag und rund um die Uhr erfolgen

SIEM & IT-Forensik: Um auf Abweichungen oder Auffälligkeiten reagieren und Alarm auslösen zu können, ist es entscheidend, dass Logs und Netzwerkdaten schnell konsolidiert und analysiert werden

Zertifizierungen & Zusammenarbeit: Zertifizierungen nach bekannten Standards (ISO, BSI) sowie die Zusammenarbeit mit Verbänden sind Indizien für die Qualität eines SOC-Dienstleisters

Fachpersonal: Ein großer Vorteil der Dienstleister liegt in ihren erfahrenen Experten. Ausdruck dafür sind unter anderem Zertifizierungen

Integration: Die Systeme neuer Kunden des SOC-as-a-Service-Anbieters sollten möglichst einfach in dessen Lösung zu integrieren sein

Machine Learning & KI: Lösungen, die diese neuen Techniken unterstützen, werden zum Game Changer im Kampf gegen Cyberkriminelle

SOC-Meet-ups: Der Dienstleister sollte durch Veranstaltungen oder Online-Gruppen (etwa durch den Dienst Meet-up) im UnternehmenDie cloudbasierte ERP-Lösung Nr. 1 das Gespür für die Bedeutung von Cyberhygiene und das Verantwortungsbewusstsein stärken

Security Assessments: Verbindliche, kontinuierliche und nachprüfbare Vulnerability Scans

Technische Hilfe: Technische Unterstützung bei allen sicherheitsrelevanten Fragestellungen

SOCs im Wandel

Die Reaktion auf Vorfälle bleibt für viele SOCs eine grosse Herausforderung, da die Security-Analysten Schwierigkeiten haben, auf Warnungen in Echtzeit zu reagieren, so der «Exabeam 2019 State of the SOC Report». Die gute Nachricht ist, dass kleinere SOCs ihre Reaktion auf Vorfälle 2019 deutlich verbessert haben, während grosse SOCs einen signifikanten Rückgang ihrer Reaktionsfähigkeit verzeichneten.

Auch Gartner hält Veränderungen bei SOCs für notwendig. Die Verlagerung der Sicherheitsinvestitionen von der Bedrohungsprävention hin zur Bedrohungserkennung erfordere auch Investitionen in Security Operations Center, da die Komplexität und Häufigkeit von Sicherheitswarnungen zunehme. Laut Gartner werden sich bis 2022 immerhin 50 Prozent aller SOCs in moderne SOCs mit integrierten Funktionen für die Reaktion auf Vorfälle, Bedrohungsinformationen und Bedrohungssuche verwandeln. 2015 waren es noch weniger als 10 Prozent. «Ein SOC, das Bedrohungsinformationen integriert, Sicherheitswarnungen konsolidiert und Reaktionen automatisiert, kann nicht überbewertet werden», findet Peter Firstbrook, Research Vice President bei Gartner.

“Security Operations Center werden nun mit Schwerpunkt auf Erkennung von und Reaktion auf Bedrohungen implementiert.„

Peter Firstbrook, Research VP bei Gartner

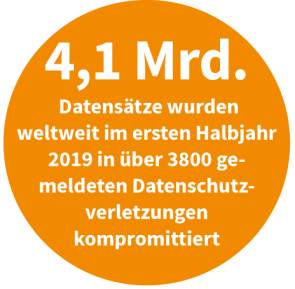

Der Bericht «2019 State of Security Operations Update» des Software-Unternehmens Micro Focus zeigt, dass es weltweit eine Lücke beim bestmöglichen Schutz gegen Cyberangreifer gibt, die immer ausgefeiltere Taktiken anwenden. «Mit 4,1 Milliarden kompromittierten Datensätzen, die in mehr als 3.800 öffentlich gemeldeten Verstössen allein in den ersten sechs Monaten aufgedeckt wurden, war 2019 ein Rekordjahr an Datenschutzverletzungen», erklärt Michael Mychalczuk, Director Product Management, Security Operations bei Micro Focus. «Unsere Auswertung der leistungsfähigsten SOCs zeigt, dass Unternehmen wie bei jeder Herausforderung mit den Grundlagen beginnen sollten. Bauen Sie eine starkes Fundament mit einem bewährten SIEM-System (Security Information and Event Management), gut ausgebildeten Mitarbeitern, standardisierten Prozessen und klarer Ausrichtung.»

Neue Technologien wie Künstliche Intelligenz (KI), maschinelles Lernen (ML), Verhaltensanalyse für Benutzer und Entitäten (UEBA) sowie Tools für die Orchestrierung und Automatisierung von Sicherheit (SOAR) werden immer beliebter. Um deren Wert zu maximieren, müssen SOCs zuerst relevante Sicherheitsanwendungsfälle identifizieren und dann die richtigen Tools auswählen, so die Empfehlung von Micro Focus. Mit Blick auf die Zukunft sollten Unternehmen mit dem Aufbau von SOCs der nächsten Generation beginnen. Das Arsenal dieser ausgereiften SOCs gehe über Kernfunktionen wie Protokoll- und Sicherheitsereignisverwaltung hinaus und umfasse auch die neuesten Technologien, um die Verteidigungslücken zu schliessen und die Erkennungseffizienz zu verbessern.

Varianten

Verschiedene SOC-Modelle

Ein Security Operations Center (SOC) bündelt Expertise, Prozesse und Werkzeuge in der IT-Sicherheit. Es dient der Vorbeugung, Erkennung und Bewertung von Cyberattacken und der Reaktion darauf. Ein SOC kann intern oder extern betrieben werden. Gartner unterscheidet folgende Modelle:

Virtual SOC: Keine feste Einrichtung, Teilzeit-Teammitglieder, reaktiv, wird aktiviert, wenn eine kritische

Warnung oder ein Vorfall auftritt

Warnung oder ein Vorfall auftritt

Distributed/Co-managed SOC: Teilweise fest zugeordnete Teammitglieder, in der Regel 5x8-Betrieb; Co-managed: bei Verwendung eines MSSPs

Multifunction SOC/Network Operations Center (NOC): Feste Einrichtung mit einem dauerhaft zugeordneten Team, das nicht nur Sicherheitsleistungen im engeren Sinn erbringt, sondern, um Kosten zu senken, auch andere kritische 24/7-IT-Aufgaben wahrnimmt

Fusion SOC: Klassische und neue SOC-Funktionen – wie Bedrohungsinformationen, Computer Incident Response Team (CIRT) und Betriebstechnologie (OT) – sind in einem SOC zusammengeführt

SOCs und die Cloud

Tech-Giganten wie Alphabet und Microsoft verändern die Cybersicherheit, meint Joseph Blankenship, Vice President und Research Director bei Forrester Research. Chronicle Backstory (Chronicle ist ein Alphabet-Unternehmen) und Microsoft Azure Sentinel sind cloudbasierte Sicherheitsanalyse-Tools, die die Herausforderungen bewältigen sollen, denen sich Security-Operations-Center-Teams gegenübersehen: Sicherheitsdaten aus Multi-Cloud- und lokalen Umgebungen, Analyse grosser Datenmengen, Alarm-Triage, Protokollverwaltung und -speicherung und Threat Hunting.

Chronicle und Microsoft begegnen diesen Herausforderungen mit praktisch unbegrenztem Rechen-, Skalierungs- und Speicheraufwand in der Cloud, so der Forrester-Analyst. Diese Lösungen hätten einen einzigartigen Vorteil gegenüber herkömmlichen lokalen Tools, da sie auch ihre Cloud-Infrastrukturen besitzen und nicht darauf angewiesen sind, Clouds zum Listenpreis von potenziellen Wettbewerbern zu kaufen. Durch Bereitstellung dieser Tools über vorhandene Marktplätze können sie nahtlose Implementierungen und eine schnelle Nutzung von Diensten bieten, während der Beschaffungsprozess für Kunden so einfach wie das Anklicken eines Kontrollkästchens ist, mit dem sie diese Funktionalität hinzufügen können. Sicherheitsverantwortliche sollten dies genau beobachten und ihre derzeitigen Anbieter auffordern, ähnliche Funktionen bereitzustellen, rät Joseph Blankenship.

“Die Zukunft der Cybersicherheit liegt ebenso wie die von ihr geschützten IT-Ressourcen in der Cloud.„

Joseph Blankenship, VP bei Forrester Research

Intern vs. extern

Damit das SOC den steigenden Ansprüchen entspricht und wirklich zum eigenen Unternehmen passt, könnte man auf die Idee kommen, selbst ein SOC aufzubauen. Doch hier tun sich zahlreiche Probleme auf. Die Einrichtung eines eigenen SOCs ist zunächst einmal kostenintensiv und zeitaufwendig und erfordert ständige Aufmerksamkeit, um effektiv zu sein, erklären die Analysten von Gartner.

Tatsächlich entscheiden sich sehr viele Unternehmen (einschliesslich einiger grosser Organisationen) dafür, kein eigenes SOC zu betreiben. Stattdessen wählen sie andere Optionen für das Security-Monitoring. Sie beauftragen zum Beispiel einen Managed Security Service Provider (MSSP) mit dem Betrieb eines externen SOCs.

CISOs und Unternehmensentscheider, die über den Aufbau eines eigenen SOCs nachdenken, sollten die mit diesem Ansatz verbundenen Kosten- und Personalfolgen genau kennen, so Gartner. Es gebe viele verschiedene Möglichkeiten, ein internes Security Operations Center zu gestalten und mit Personal auszustatten.

Gartner beschreibt die Vorteile und Nachteile von internen und externen SOCs folgendermassen:

Ein internes SOC profitiert von Mitarbeitern, die mit dem Unternehmen und seinen Herausforderungen bestens vertraut sind. Das ermöglicht häufig eine hohe Reaktivität beim Lösen von Sicherheitsproblemen. Ereignisprotokolle und alle Elemente zur Verfolgung von Alarmen und Vorfällen sind intern gespeichert. Dies verringert das potenzielle Risiko einer externen Datenübertragung. Ausserdem ist die Kommunikation im Fall eines Angriffs häufig schneller, da die firmeneigenen Kommunikationsmittel verwendet werden. Und die implementierten Lösungen sind stark auf die Bedürfnisse des eigenen Unternehmens zugeschnitten.

Doch ein internes SOC hat auch Schattenseiten. So ein SOC benötigt SOC-Analysten und Sicherheitsexperten, und deren Rekrutierung ist heute eine echte Herausforderung und kann einige Zeit dauern. Und wenn man Personal hat, erfordert das Aufrechterhalten und Weiterentwickeln seiner Fähigkeiten in Bezug auf neue Technologien, Standards oder Prozesse Zeit und ein beträchtliches Budget.

Hinzu kommt: Das Managen des Unbekannten ist das komplizierteste Paradox beim Risikomanagement. Intern ist es möglicherweise schwieriger, Bedrohungen zu erkennen, die für ein Unternehmen, das sich auf die Erkennung von böswilligem Verhalten spezialisiert hat, offensichtlicher sind. Ein internes SOC braucht eine erste Konfrontation mit einer neuen Bedrohung, um zu einem späteren Zeitpunkt effektiv damit umgehen zu können. Ein weiteres Manko ist: Das Wissen in einem internen SOC basiert oft nur auf einer begrenzten Anzahl von Experten. Und: Die Implementierung eines internen SOCs erfordert eine erhebliche Anfangsinvestition. Sein Aufbau führt deshalb häufig zur Zusammenfassung mehrerer Budgets, was die Darstellung der Ergebnisse erschwert.

Angesichts dieser Herausforderungen wird ein externes SOC zur lohnenden Alternative: Zunächst einmal ist es eine hervorragende Option, eine Implementierung mit kontrollierten Kosten durchzuführen, so Gartner. Das externe SOC begrenzt auch Interessenkonflikte zwischen Abteilungen innerhalb der Organisation. Im externen SOC stehen kompetente und einsatzbereite Mitarbeiter ohne langwierige Einstellungsprozesse sofort zur Verfügung. Zudem profitiert man von den Erfahrungen solcher Analysten, die andere Umgebungen überwacht und bewährte Prozesse befolgt haben.

Organisiert und ausgereift bietet diese Art von SOC auch den Vorteil, dass sie ein hohes Serviceniveau aufweist, und das optional rund um die Uhr. Darüber hinaus ist mit den Service Level Agreements (SLA) der gesamte Service definiert. Dies erspart dem Unternehmen unangenehme Überraschungen, insbesondere bei Angriffen. Ein externer SOC-Betreiber ist zudem in der Lage, viele externe und interne Informationsquellen zu konsolidieren. Und: Der Betrieb eines externen SOCs ist viel kostengünstiger, da die meisten Geräte, Lösungen und Experten gemeinsam mit anderen genutzt werden, erklären die Gartner-Analysten.

CIOs und CISOs jedenfalls bevorzugen laut PwC externe SOCs, weil sie sich der Komplexität der Implementierung eines solchen Systems bewusst sind: viele Tools einrichten, entsprechende Experten finden, die Tools beherrschen, Vorfälle analysieren.

Doch wie beim internen SOC stehen auch hier den Vorteilen Nachteile gegenüber. Zu akzeptieren, dass die Sicherheit des Unternehmens in den Händen Dritter liegt, ist nicht selbstverständlich. Daten werden bei diesem Modell ausserhalb des Unternehmens gespeichert und analysiert, was Risiken mit sich bringt, wenn keine passenden Sicherheitsmassnahmen ergriffen wurden.

Zudem kann das Kündigen und Beenden der Dienstleistung komplex sein, insbesondere wenn sich der Dienstanbieter auf proprietäre Lösungen verlässt. Selbst mit Marktlösungen und einer klaren Dokumentation bleibt die Interoperabilität eingeschränkt, und das Wiederherstellen von Fachwissen über vorhandene Erkennungsregeln und -verfahren kann darunter leiden.

Internes SOC, externe Hilfe

Automotive-SOC: Die Deutsche Telekom bietet eine zentrale Schutzlösung für vernetzte Fahrzeuge an.

Quelle: Deutsche Telekom

zudem mit einer Schnittstelle für Protokolle und Ereignisquellen sowie effektiven Korrelationsregeln ausgestattet und mit umsetzbaren Threat-Intelligence-Erkenntnissen versorgt werden.» Was Levtsov auch weiss: «Ohne ein Verständnis der grössten Security-Hindernisse können CISOs keinen Plan für die Entwicklung eines SOCs aufstellen.»

SOCs für Branchen

Die zunehmenden Cyberbedrohungen und die steigenden Ansprüche an SOCs hängen auch vom Geschäftszweig ab. Entsprechend gibt es bereits spezielle SOCs für einzelne Branchen. Ein Beispiel ist das Automotive-SOC der Telekom. Ein Automotive-SOC operiert ähnlich wie ein reguläres Security Operations Center, ist aber ganz auf die besondere IT-Infrastruktur von Fahrzeugen ausgelegt. Eingerichtet als zentrale Schnittstelle, kann es gezielt auf Bedrohungen reagieren und Fahrzeugflotten vor Angriffen schützen. Für ein spezielles Automotive Security Operations Center sieht die Deutsche Telekom einen klaren Bedarf: Die Hersteller hätten zwar längst begonnen, IT-Sicherheitskomponenten in ihre Fahrzeuge zu integrieren. Doch wie immer in der IT gewährleiste auch das keinen hundertprozentigen Schutz, so das Unternehmen. Zusätzlich werde ein System benötigt, das vernetzte Fahrzeuge und zugehörige IT-Systeme über Jahrzehnte hinweg rund um die Uhr betreue, Cyberangriffe analysiere und die Abwehr stets auf dem aktuellen Stand der Sicherheitstechnik halte.

Um rund 600 Prozent, so der «Automotive Cybersecurity Report 2019» von Upstream Security, habe zwischen 2010 und 2018 die Zahl der von Herstellern gemeldeten Automotive-Hacks zugenommen, denn auch das Wissen der Hacker über die vernetzten Automobilkomponenten wachse von Jahr zu Jahr. Der Report geht davon aus, dass die Automobilindustrie allein innerhalb der nächsten fünf Jahre mit zusätzlichen Kosten durch Hacker-Angriffe von rund 24 Milliarden Dollar zu rechnen hat. Schon ein erfolgreicher Angriff könne im Extremfall Kosten von mehr als einer Milliarde Dollar verursachen.

Ein umfassender Schutz der Fahrzeug-IT sei deshalb für jeden Hersteller unerlässlich, wolle er nicht Kunden verlieren und damit Marktanteile unnötig aufs Spiel setzen, erklärt die Telekom. Deshalb sei es für Hersteller empfehlenswert, eine zentrale Stelle zu schaffen, an der alle Daten der vernetzten Fahrzeugflotte zusammenlaufen und auf Angriffe untersucht werden.

Fazit & Ausblick

Der Blick auf Unternehmen mit eigenem SOC zeigt: Bestehende SOCs benötigen weitere Lösungen zur Priorisierung der erkannten Vorfälle, um die eingesetzten SOC-Analysten zu entlasten. Zudem müssen die Response-Services ausgeweitet werden, damit sich die SOCs stärker auf die Abwehr konzentrieren können. Unterstützung dafür bieten Cloud-Services und Dienstleistungen von Security-Anbietern.

Wer dagegen ein externes SOC beauftragt hat oder beauftragen will, sollte zusätzliche Anforderungen an den Provider stellen, denn auch viele von deren SOCs haben Optimierungsbedarf. Je nach Branche kann auch ein spezialisiertes SOC das SOC der Wahl sein.