19.01.2006, 18:28 Uhr

Sicherheit auf allen Ebenen

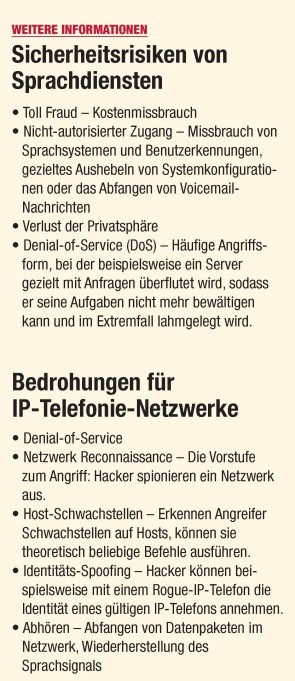

IP-Telefonie ist ebenso wie andere IP-Anwendungen zahlreichen Gefahren ausgesetzt. Sie ist jedoch nicht per se unsicher, denn durch die Implementierung von Sicherheitsfunktionen an den richtigen Stellen lässt sich eine umfassend abgesicherte Voip-Infrastruktur realisieren.

Mit dem Siegeszug der IP-Technologie wird auch IP-Telefonie zunehmend zum Standard in Unternehmensnetzwerken. Verunsichert durch die Vielzahl aktueller Sicherheitsvorfälle, die teilweise zum Ausfall ganzer Unternehmensnetzwerke geführt haben, stellen Unternehmen hohe Sicherheitsanforderungen an IP-Telefonielösungen. Teilweise gehen die Einschätzungen jedoch an der Realität vorbei. Die Sprache im IP-Netz ist ebenso vielen Bedrohungen ausgesetzt wie in der klassischen, analogen oder ISDN-Telefonie. Unabhängig davon, ob sich Angriffe in der klassischen Welt oder in der IP-Telefonie-Welt ereignen - die Konsequenzen für das Unternehmen sind gravierend. Nicht-Erreichbarkeit bedeutet Vertrauensverlust, stört die Kundenbindung und kann schliesslich in Umsatzausfälle und Imageverlust münden. Ebenso ist unerheblich, ob vertrauliche Finanz-, Personal- oder Strategieinformationen das Unternehmen als E-Mail oder als Sprache verlassen - werden sie abgefangen, ist der Schaden der Gleiche.

Segen und Fluch

IP-Kommunikationssysteme, das heisst die Konvergenz von Daten, Sprache und Video in einem gemeinsamen IP-Netzwerk, sind den gleichen Sicherheitsrisiken ausgesetzt wie klassische Sprachübertragungssysteme. Ironischerweise bringt die inhärente Offenheit der IP-Technik nicht nur eine hohe Flexibilität und Produktivitätssteigerung, sondern auch neue Sicherheitsbedrohungen für die Sprachübertragung mit sich. Hierbei ist es unerheblich, ob ein Telefoniesystem teilweise mit IP-Technik nachgerüstet wird oder es sich um eine rein IP-basierte Lösung handelt.

Was sich auf der einen Seite als negativ darstellt, hat jedoch auch grosse Vorteile für die Nutzer, wenn es um die Sicherheit geht: Schliesslich lassen sich Sicherheitsmassnahmen für IP-Sprachnetze schnell und effizient umsetzen. Dies ist in IP-Netzen sogar wesentlich einfacher als in klassischen Sprachsystemen, da Schwachstellen in diesem Fall systemspezifisch und deshalb schwer zu finden sind und die Entwicklung von geeigneten Gegenmassnahmen meistens schwieriger und äusserst zeitaufwändig ist.

Sicherheit auf allen Ebenen

Grundsätzliche Massnahmen

Für die technische Umsetzung von Sicherheitsmassnahmen ist eine umfassende, unternehmensweite Sicherheits-Policy die Grundlage. Technische Realisierungen sollten einen ganzheitlichen Ansatz verfolgen, also Sicherheitsfunktionen durchgehend im gesamten Netzwerk integrieren und diese exakt aufeinander abstimmen. Die Absicherung baut auf den existierenden Sicherheitsmassnahmen in der LAN-/WAN-Infrastruktur auf und wird über die Endgeräte und die Voip-Infrastruktur ergänzt. Die Netzwerkinfrastruktur muss grundsätzlich umfassend abgesichert werden, beispielsweise durch Anti-Spoofing, L2-Sicherheit, DoS Protection, Rate-Limiting, Stateful-Firewalling, Intrusion Detection/Protection, Authentisierung, Autorisierung, Accounting und Abschalten nicht benötigter Dienste in den Switches/Routern und den dedizierten Sicherheits-Appliances.

Sicher auf allen Ebenen

Viele Bedrohungen für Netzwerke beruhen auf Schwachstellen in der Anwendungs- oder Betriebssystemsoftware der Endgeräte. Durch Nutzung von Buffer-Overflow-Exploits kann ein Angreifer beispielsweise die vollständige Kontrolle über ein Endgerät erlangen. Zu den Sicherheitsfunktionen auf der Management-/Service-Ebene zählen deshalb Massnahmen auf den Servern, Firewalling und Out-of-Band-Management-Zugriff auf alle Server und Infrastrukturgeräte. Hinzu kommt ein umfassendes Monitoring aller sicherheitsrelevanten Aktivitäten. Die Endgeräte-Ebene kann mit Authentisierung auf Basis von Zertifikaten und verschlüsselter Anrufkontrolle und -Signalisierung abgesichert werden. Neuere IP-Telefone bieten Mediaverschlüsselung und Nutzerautorisierung an den IP-Telefonen.

Sicherheit auf allen Ebenen

Die Voip-Topologie

Werden Daten und Sprache im gleichen IP-Netz übertragen, sollte zur Absicherung eine Unterteilung in drei logische, separate IP-Netzwerke - VLAN (Virtual Local Area Network) - erfolgen:

1. Segment mit Servern für Management- und Servicesoftware und zur Kontrolle der Anrufsignalisierung und der Voice-Gateways, der Schnittstelle zum öffentlichen PSTN-Netz

2. Segment mit IP-Telefonie-Endgeräten - IP-Telefone oder Videokonferenz-Endgeräte

3. Datensegment - das klassische LAN eines Unternehmens, in dem auch Software-basierte Sprachanwendungen (Softphones) betrieben werden

Durch die grundsätzliche Segmentierung lassen sich die einzelnen Teilbereiche besser überwachen und das Überspringen von Bedrohungen über die Segmentgrenzen hinweg eindämmen. So wird beispielsweise verhindert, dass ein Virus oder Wurm vom Datennetz aus das Sprachnetz beeinträchtigt.

Sicherheit auf allen Ebenen

Sicheres Zusammenspiel

Um Missbrauch des zentralen Callprocessings und andere Störungen der IP-Telefonie-Installation durch so genannte Rogue-IP-Phones - nicht registrierte Endgeräte, die unter Vorgabe einer falschen Identität betrieben werden - zu verhindern, sind weitere Sicherheitsmassnahmen notwendig. Eine zweifelsfreie Identifizierung der Endgeräte - ein Feature, das es in der klassischen Telefonie nur in Spezialumgebungen gibt - löst dieses Problem. Zusätzlich kann ein weiteres Zertifikat aus der unternehmensweiten PKI installiert werden, um unabhängig vom Hersteller einen eigenen Vertrauensbereich zu etablieren.

Ein weiterer Punkt ist die Verwundbarkeit des Mediastroms zwischen zwei Telefonen. Sind auf beiden Telefonen gültige digitale Zertifikate vorhanden, kann der Sprachverkehr mit dem leistungsfähigen SRTP (Secure Realtime Transport Protocol, RFC 3711) geschützt werden. SRTP nutzt AES-128 Bit Counter Mode zur Verschlüsselung der RTP Payload und zur Authentisierung des Paketes.

Sicherheit auf allen Ebenen

Physikalische Sicherheit

Auch die physikalische Sicherheit muss berücksichtigt werden. Der Zugang zur Netzwerkausrüstung sollte dementsprechend kontrolliert werden. Netzwerkausrüstung muss hinsichtlich Feuerschutz und Stromversorgung in einer abgesicherten Umgebung platziert sein. Darüber hinaus ist Redundanz ein wesentliches Kriterium, da sie den geschäftsschädigenden Ausfall der Sprach-Infrastruktur verhindert. Die Call-Processing-Software kann hierzu in einem Cluster als eine Einheit betrieben und verwaltet werden. Durch eine dreifache Call-Processing-Server-Redundanz wird eine hohe Systemverfügbarkeit erreicht. Ein IP-Telefon hat damit ausser seinem primären Server noch bis zu zwei weitere Backup-Server in seiner Konfiguration zur Verfügung.