40 Prozent der Schweizer Netze unter Beschuss

15.12.2021, 10:05 Uhr

Log4Shell - So gefährlich ist die Lücke in Log4J

Die Lücke in der Log4J-Java-Bibliothek sorgt in der Cybersecurity-Welt derzeit für Aufruhr. Tatsächlich wird die Zero-Day-Schwachstelle schon rege für Angriffe ausgenutzt. Doch es gibt Gegenmassnahmen, die unter anderem das Schweizer CERT empfiehlt.

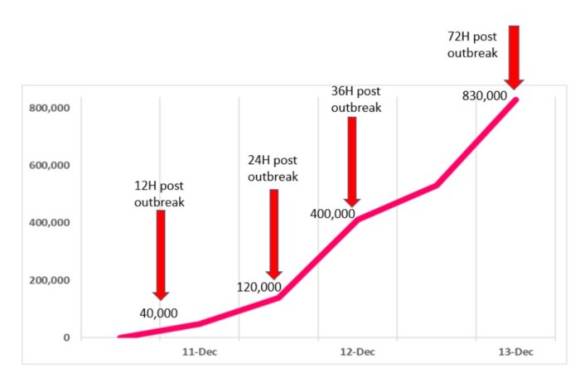

Die Anzahl der Angriffe ist kurz seit Bekanntwerden der Log4Shell-Lücke rasant angewachsen

(Quelle: CPR)

Seit Anfang Woche warnt das Nationale Zentrum für Cybersicherheit (NCSC) vor der offenbar verheerenden Zero-Day-Lücke «Log4Shell» in der weit verbreiteten Java-Bibliothek «Log4J». Zuvor hatte das deutsche Bundesamt für Sicherheit in der Informationstechnik (BSI) seinerseits sogar die höchste Warnstufe Rot ausgerufen, was nicht oft passiert.

Der Alarmismus ist offenbar berechtigt. Denn die Lücke wird bereits fleissig von Cyberkriminellen für Angriffe ausgenutzt. Dies berichten zumindest die Sicherheitsforscher von Check Point Research (CPR), der Forschungsabteilung von Check Point Software Technologies, in aktuellen Blog-Beiträgen.

So sind gemäss CPR in der Schweiz 40 Prozent aller von Check Point erfassten Firmen-Netzwerke bereits attackiert worden. Damit liegt unser Land genau im globalen Durchschnitt. Heftiger betroffen sind dagegen die Nachbarländer Deutschland und Österreich. Hier wurden bereits 45 Prozent respektive 46 Prozent aller Netze angegriffen.

Tatsächlich beobachtete CPR einen wahren Angriffs-Tsunami. Bereits 72 Stunden nach Bekanntwerden der ersten Angriffsversuche registrierte CPR 830'000 Attacken. Zudem stellen die Sicherheitsforscher ständig neue Exploit-Varianten fest. So zählte CPR nach 72 Stunden bereits 45 Angriffsvariationen und rechnet damit, dass mittlerweile 60 Varianten kursieren dürften.

«Es handelt sich um eine der schwerwiegendsten Sicherheitslücken der letzten Jahre, die sich wie ein Lauffeuer verbreitet», meint Lotem Finkelstein, Head of Threat Intelligence bei Check Point Software. «Zu einem bestimmten Zeitpunkt gab es über 100 Attacken in der Minute im Zusammenhang mit der Log4J-Schwachstelle», berichtet er weiter.

Zudem scheine es sich um eine evolutionäre Kampagne zu handeln, da in kürzester Zeit neue Varianten der ursprünglichen Attacke eingeführt wurden – über 60 an der Zahl. «Diese Vielfalt der Kombinationen, wie die Schwachstelle ausgenutzt werden kann, gibt dem Angreifer viele Möglichkeiten, neu eingeführte Schutzmassnahmen zu umgehen», gibt Finkelstein zu bedenken. Das bedeute, dass eine Schutzschicht nicht ausreiche und nur eine mehrschichtige Sicherheitsarchitektur eine widerstandsfähige Abwehr biete, so seine Schlussfolgerung.