NETZWERK

18.12.2005, 17:10 Uhr

Mehrstufig zur Sicherheit

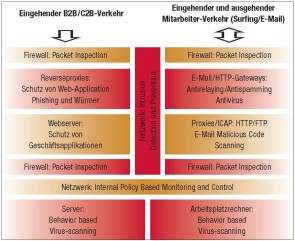

Zum Schutz vor Viren und bösartigem Code reicht es längst nicht mehr, Virenscanner auf Arbeitsplatzrechnern und Servern zu installieren. Firmen können sich nur durch ein mehrstufiges Konzept schützen.

Unternehmen können sich heute vor Angriffen gut schützen, doch reichen die bisherigen Mittel wie Virenscanner längst nicht mehr aus. Heute gehören die Absicherung von Internet Gateways, Anti-Relay- und Anti-Spam-Massnahmen, Schutz vor bösartigem Code in Web-Pro-tokollen und Phishing-Attacken zu den notwendigen Abwehrmassnahmen.

Aktuelle Trends zeigen, wie der Virenschutz vollständig ins Computer-Netzwerk integriert und damit die Security Policy durchgesetzt werden (Policy based Access Control) können. Als Folge lässt das Netzwerk nur Arbeitsplatzrechner und Server zu, welche definierte Mindeststandards an Virenschutz erfüllen. Zunehmend ausgereift sind Intrusion-Prevention-Systeme (IPS), welche Mechanismen für Virus-Erkennung und -Verhütung als Teil ihrer Lösungen haben.

IT-Schädlinge sind verbreitet und nehmen ein immer breiteres Spektrum von zerstörerischen oder manipulierenden Eigenschaften an. Daher wird auch die Bezeichnung

derselbigen mit diversen ungeliebten Kreaturen aus dem menschlichen Leben verwendet wie Viren, Würmer, Trojaner, Spione, logische Bomben. Auch die Wege, wie die so genannte Malware in Firmen eingeschleust werden können, werden immer vielfältiger. Dazu gehören traditionelle Infektionswege wie Disketten oder andere mobile Datenträger wie UBS-Sticks. Aber noch häufiger gelangen die Schädlinge über die heutigen gebräuchlichen Kommunikationsprotokolle der Internetbenutzer wie SMTP/HTTP(S) und FTP ins Unternehmensnetzwerk.

Aktuelle Trends zeigen, wie der Virenschutz vollständig ins Computer-Netzwerk integriert und damit die Security Policy durchgesetzt werden (Policy based Access Control) können. Als Folge lässt das Netzwerk nur Arbeitsplatzrechner und Server zu, welche definierte Mindeststandards an Virenschutz erfüllen. Zunehmend ausgereift sind Intrusion-Prevention-Systeme (IPS), welche Mechanismen für Virus-Erkennung und -Verhütung als Teil ihrer Lösungen haben.

IT-Schädlinge sind verbreitet und nehmen ein immer breiteres Spektrum von zerstörerischen oder manipulierenden Eigenschaften an. Daher wird auch die Bezeichnung

derselbigen mit diversen ungeliebten Kreaturen aus dem menschlichen Leben verwendet wie Viren, Würmer, Trojaner, Spione, logische Bomben. Auch die Wege, wie die so genannte Malware in Firmen eingeschleust werden können, werden immer vielfältiger. Dazu gehören traditionelle Infektionswege wie Disketten oder andere mobile Datenträger wie UBS-Sticks. Aber noch häufiger gelangen die Schädlinge über die heutigen gebräuchlichen Kommunikationsprotokolle der Internetbenutzer wie SMTP/HTTP(S) und FTP ins Unternehmensnetzwerk.

NETZWERK: Mehrstufig zur Sicherheit

Es reicht deshalb seit langem nicht mehr, mit einfachen Virenscannern Desktoprechner und Server zu durchkämmen. Verschiedene Studien und Vorfälle haben gezeigt, dass die meisten Virenscanner bösartigen Code nur ungenügend erkennen. Deshalb haben sich heute in Firmen mehrstufige Antivirus-Konzepte durchgesetzt.

Gateways und Reverseproxies

Die äusserste Barriere schützt gegen nicht erwünschten Verkehr von aussen wie zum Beispiel durch Viren und Würmer, aber auch Attacken auf die von aussen sichtbaren Rechner. Diese Stufe besteht aus gesicherten Gateways, die je nach Funktionalität verschiedene Schutzfunktionen vollbringen.

Die äusserste Barriere schützt gegen nicht erwünschten Verkehr von aussen wie zum Beispiel durch Viren und Würmer, aber auch Attacken auf die von aussen sichtbaren Rechner. Diese Stufe besteht aus gesicherten Gateways, die je nach Funktionalität verschiedene Schutzfunktionen vollbringen.

Ein SMTP-Gateway dient dem Schutz von E-Mail, dem Virenscanning und Anti-Spamming auf E-Mails. Antirelaying wird normalerweise auch an dieser Stelle voll-zogen. Diese Massnahme dient dazu, dass Mailserver nicht von aussen zum unerlaubten Weiterverschicken von E-Mails verwendet werden können. Reverseproxis dienen auf dieser Stufe zur Sicherung der Firmen-Webserver vor unerlaubten Zugriffen, Würmern und Phishingattacken.

Diese Infrastruktur kann innerhalb der Firmennetzwerke, geschützt durch Firewalls, stehen. Immer öfters gehen aber Firmen auch über, diesen wichtigen Schutz als Dienstleistung bei Security-Service-Providern zu abonnieren. Dies hat den Vorteil, dass die Updates nicht gepflegt werden

müssen und die Internetverbindung reduziert belastet wird. Investitionen in teure Hardware entfallen. Serviceprovider ihr-erseits können diese Dienste billiger an-bieten und bieten durch eine Anzahl von Kunden eine so genannte Herdenimmunität.

Diese Infrastruktur kann innerhalb der Firmennetzwerke, geschützt durch Firewalls, stehen. Immer öfters gehen aber Firmen auch über, diesen wichtigen Schutz als Dienstleistung bei Security-Service-Providern zu abonnieren. Dies hat den Vorteil, dass die Updates nicht gepflegt werden

müssen und die Internetverbindung reduziert belastet wird. Investitionen in teure Hardware entfallen. Serviceprovider ihr-erseits können diese Dienste billiger an-bieten und bieten durch eine Anzahl von Kunden eine so genannte Herdenimmunität.

NETZWERK: Mehrstufig zur Sicherheit

Proxies

Durch die am häufigsten verwendeten Protokolle der internen Benutzer zum Surfen und zum Versenden von E-Mails wie zum Beispiel HTTP/FTP und SMTP werden auch die meisten Schädlinge in die Firmennetzwerke geholt.

Ein Grossteil der Arbeitsplatz-Virenscanner erkennt nach diversen neuesten Stu-dien -solchen bösartigen Code nicht, der in kleinen Programmen wie Applets, Javascripts, ActiveX oder auch Cookies auf infizierten Webservern versteckt sein kann. Dieser Code ist dafür entwickelt worden, Schwachstellen im Browser auszunützen, oder die User auch einfach irrezuführen (Phishing-Attacken). Diese Angriffe kann man nur entdecken und ausschalten, wenn diese Protokolle analysiert werden.

Normalerweise werden diese Protokolle über Proxies geleitet, wo sie analysiert werden. Da die Rechnerleistung zum Analysieren dieser Protokolle auf gefährlichen Code sehr gross sein muss, wird dieser Schritt meistens auf einem weiteren Rechner durchgeführt. Der Proxy leitet dafür den Verkehr mittels eines speziellen Protokolles, Icap, weiter. An dieser Stelle werden normalerweise auch Webseiten gesperrt und unerlaubte Dateien blockiert (URL-Blocking).

Ein Grossteil der Arbeitsplatz-Virenscanner erkennt nach diversen neuesten Stu-dien -solchen bösartigen Code nicht, der in kleinen Programmen wie Applets, Javascripts, ActiveX oder auch Cookies auf infizierten Webservern versteckt sein kann. Dieser Code ist dafür entwickelt worden, Schwachstellen im Browser auszunützen, oder die User auch einfach irrezuführen (Phishing-Attacken). Diese Angriffe kann man nur entdecken und ausschalten, wenn diese Protokolle analysiert werden.

Normalerweise werden diese Protokolle über Proxies geleitet, wo sie analysiert werden. Da die Rechnerleistung zum Analysieren dieser Protokolle auf gefährlichen Code sehr gross sein muss, wird dieser Schritt meistens auf einem weiteren Rechner durchgeführt. Der Proxy leitet dafür den Verkehr mittels eines speziellen Protokolles, Icap, weiter. An dieser Stelle werden normalerweise auch Webseiten gesperrt und unerlaubte Dateien blockiert (URL-Blocking).

Server und Arbeitsplatzrechner

NETZWERK: Mehrstufig zur Sicherheit

Heutige Antiviruslösungen auf Arbeitsplatzrechner können viele der neuesten Viren und Würmer nicht eliminieren. Verschiedene Hersteller von entsprechender Software sind dazu übergegangen, Viren nicht nur basiert auf Signaturen zu erkennen, sondern auch mit heuristischen Routinen. Zahlreiche Anbieter sind auch Partnerschaften mit IDS- und IPS-Herstellern (Intrusion-Detection- und -Prevention-Systeme) einge-gangen oder bieten integrierte Firewalls und so genannte Sandboxing-Funktionen an. Die Zukunft der Industrie liegt sicher in integrierten Lösungen, welche umfänglich alle Angriffe abwenden. Dabei werden die Logs dieser Systeme zentral verwaltet und auch analysiert. Diese Abwehr auf den internen Rechnern werden immer stärker ins Netzwerk integriert. Diverse Hersteller bieten heute schon intelligente Netzwerkkomponenten an, die zuerst die Aktualisierung des Virenschutzes und des Betriebssystems

kontrollieren, bevor die Rechner eine Verbindung erstellen können.

kontrollieren, bevor die Rechner eine Verbindung erstellen können.

IDS und IPS

Für die Viren- und Wurmerkennung haben Intrusion-Detection-Systeme bei Firmen mit einem hohen Bedürfnis an Sicherheit schon in den letzten Jahren ihre Funktion erfüllt. Für die Viren- und Wurmbekämpfung haben Intrusion-Prevention-Systeme aber erst in letzter Zeit Marktreife erreicht und werden künftig einen wichtigen Platz in den Sicherheitskonzepten einnehmen. Firewall-Hersteller haben zudem begonnen, neben Deep-Packet-Inspection, auch Intrusion-Prevention-Routinen in die Firewallsoftware einzubauen.

NETZWERK: Mehrstufig zur Sicherheit

Wohin geht die Entwicklung?

Regulatorische Bestimmungen und das Bestreben der Firmen nach guter IT-Governance führen zu zentralisierten Prozessen, Konsolidierung und Standardisierung im Virenschutz. Das vereinfacht auch die firmenweite Auswertung und das Aufdecken von Sicherheitsvorfällen.

Die Entwicklung der Produkte geht hin zu:

o Integration aller Gateway-Antiviren- Funk-tionalitäten in eine Box, die Antispam, Antivirus, HTTP-Filterung und Firewalls mit IPS-Funktionalität bein-haltet. Aus Skalierbarkeits- und Performancegründen sind diese Lösungen meist sehr gut für KMU geeignet.

o Integration der Sicherheitsfunktionalitäten in Netzwerkkomponenten wie Switches und Router.

o Outsourcing von gewissen Bereichen an Security-Service-Provider.

o Integration aller Gateway-Antiviren- Funk-tionalitäten in eine Box, die Antispam, Antivirus, HTTP-Filterung und Firewalls mit IPS-Funktionalität bein-haltet. Aus Skalierbarkeits- und Performancegründen sind diese Lösungen meist sehr gut für KMU geeignet.

o Integration der Sicherheitsfunktionalitäten in Netzwerkkomponenten wie Switches und Router.

o Outsourcing von gewissen Bereichen an Security-Service-Provider.

* Robert Zergenyi ist Principal Consultant bei Equant.

Robert Zergenyi *