26.06.2009, 16:07 Uhr

Geistiges Eigentum schützen

Das Spionagenetz «GhostNet» zeigt auf drastische Weise, warum der Schutz vertraulicher Daten in Unternehmen und Behörden oberste Priorität haben muss.

Thomas Burris ist Sales Engineer bei McAfee Schweiz

Die Nachricht ging durch alle Medien: Kanadische Forscher sind einem riesigen Cyberspionage-Netzwerk auf die Spur gekommen, das in mehr als 1295 Computern in 103 Ländern eingedrungen sein soll. 30 Prozent der von «GhostNet» befallenen PCs sind hochrangige Ziele: Aussenministerien, Botschaften, globale Organisationen, Nachrichtensender - und internationale Unternehmen. Die Gefahr, dass geistiges Eigentum und vertrauliche Informationen gestohlen und missbraucht werden, ist also sehr real. Gerade in wirtschaftlich schwierigen Zeiten ist der Schutz dieses Wissens existenziell.

Datendiebe von innen und aussen

Dabei ist der Diebstahl über Angriffe von aussen nur einer von mehreren Wegen, auf denen sensible Daten in die Hände Dritter gelangen. Viele Unternehmen tauschen Informationen mit Partnern, Lieferanten oder Dienstleistern aus. Über diese Kanäle kamen im Vorjahr weltweit Daten im Wert von 4,6 Millionen US-Dollar abhanden. Der Datenaustausch kann auch nicht gestoppt werden, denn die Unternehmen unterhalten Tochtergesellschaften und Niederlassungen in aller Welt und die wirtschaftliche Zusammenarbeit ist grenzüberschreitend. Also werden Kunden- und Kreditkartendaten, Finanzunterlagen, juristische Dokumente und Entwicklungspläne oft digital auf Reisen geschickt.

Der wirtschaftliche Druck auf viele Unternehmen führt ausserdem zu Entlassungen. Freigestellte Mitarbeiter werden von ihren ehemaligen Arbeitgebern als grösste Bedrohung für geistiges Firmeneigentum gesehen. Mancher ehemalige Angestellte wird dazu verleitet, Unternehmensdaten zu stehlen, um sich entweder einen finanziellen Vorteil zu verschaffen oder die Jobaussichten bei Wettbewerbern zu verbessern.

Schutz für Daten oder Ports

Aus Sicht der IT gibt es zwei Wege, sich gegen Datenmissbrauch zu schützen: Einmal durch Verschlüsselung vertraulicher Daten und zweitens durch eine meist aufwendige Data-Loss-Prevention-Lösung.

In vielen Unternehmen werden Daten auf mobilen Endgeräten verschlüsselt, denn Geräte wie Laptops oder USB-Sticks gehen oft genug verloren oder werden gestohlen. Auch das Verschlüsseln von USB-Sticks ist mittlerweile ein Thema - nicht nur in Firmen.

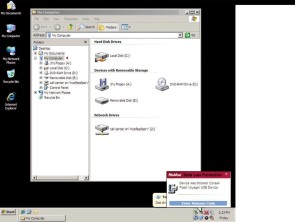

Daten, die auf einem Firmen-PC gespeichert sind, können entweder über eine Port- oder Gerätekontrolle oder über Datei- und Ordnerverschlüsselung gesichert werden. Bei der Portkontrolle werden die Schnittstellen geschützt: Bestimmte Ports können gesperrt werden, damit darüber keine Daten abfliessen können.

Bei der Gerätekontrolle steuert das Unternehmen, wie Wechselmedien verwendet werden dürfen und welche Geräte ein Mitarbeiter anschliessen darf. Eine andere, von den Mitarbeitern als weniger rigide Methode wahrgenommene Möglichkeit ist es, lediglich Dateien oder Verzeichnisse zu verschlüsseln. Diese werden entsperrt, wenn der Mitarbeiter mit dem Dokument arbeitet, ohne dass dies Auswirkungen auf den Arbeitsprozess oder den Geschäftsablauf hat. Wird ein solches Dokument allerdings versendet, bleibt es verschlüsselt und ist nutzlos für potenziell nicht berechtigte Empfänger.

Bei der Gerätekontrolle steuert das Unternehmen, wie Wechselmedien verwendet werden dürfen und welche Geräte ein Mitarbeiter anschliessen darf. Eine andere, von den Mitarbeitern als weniger rigide Methode wahrgenommene Möglichkeit ist es, lediglich Dateien oder Verzeichnisse zu verschlüsseln. Diese werden entsperrt, wenn der Mitarbeiter mit dem Dokument arbeitet, ohne dass dies Auswirkungen auf den Arbeitsprozess oder den Geschäftsablauf hat. Wird ein solches Dokument allerdings versendet, bleibt es verschlüsselt und ist nutzlos für potenziell nicht berechtigte Empfänger.

Alle genannten Lösungen haben den Vorteil, dass sie in Echtzeit funktionieren, völlig transparent sind und den täglich notwendigen Umgang mit Daten durch Mitarbeiter nicht behindern. Das erhöht auch die Akzeptanz der Mitarbeiter für diese Art von Datenschutz.

Digitale Rechteverwaltung

Diffiziler gestaltet sich der Einsatz von Data-Loss-Prevention-Lösungen (DLP): Diese digitale Rechteverwaltung im weitesten Sinne bestimmt, was ein Mitarbeiter mit Unternehmensdaten tun darf und was nicht.

Vertrauliche Daten werden oft auf Servern gespeichert, aber auch von autorisierten Nutzern erstellt, verändert, ausgedruckt und kopiert. Sie werden über Netzwerke gemeinsam genutzt. Nach dem Bearbeiten archivierten die Benutzer die Inhalte: auf einer lokalen Festplatte, auf CD-ROM, als Ausdrucke in Akten oder durch Verteilen im Netz. Diese legitimen Nutzungsarten sowie die organisatorischen Abläufe und Prozesse muss das DLP-Konzept berücksichtigen.

Klassifizierung als Basis

Lösungen für Data Loss Prevention setzen voraus, dass die Daten eines Unternehmens klassifiziert sind: Der Speicherort, der Wert für das Unternehmen und die Vertraulichkeit müssen ermittelt oder festgelegt werden. Dies ist der zeit- und ressourcenaufwendigste Prozess bei der Einführung einer Data-Loss-Prevention-Lösung. Allerdings ist es für viele Organisationen das erste Mal, dass Daten im Detail analysiert werden. Verantwortliche stellen dann verwundert fest, wo Daten überall gespeichert sind und welcher vermeintlich unberechtigte Mitarbeiter Zugriff hat.

Die klassifizierten Daten versieht die Data Loss Prevention mit einem Tag. Es legt fest, was mit den Daten geschehen darf. Das Tag ermöglicht auch eine Datenflusskontrolle.

Im nächsten Schritt wird für die Mitarbeiter festgelegt, wie sie mit den Daten arbeiten dürfen: Je nach Benutzer oder Benutzergruppe können unterschiedliche Regeln festgelegt werden. Diese Regeln bestimmen, welche Informationen das Unternehmen verlassen dürfen und welche nicht. Deshalb eignet sich Data Loss Prevention auch zum Lenken des Umlaufs von hochsensiblen Daten. Durch die Zuweisung unterschiedlicher Zugriffsrechte steht die Technik der Produktivität nicht im Weg.

Keine Mitarbeiterbespitzelung

Erfahrungsgemäss stösst die Einführung einer Data-Loss-Prevention-Lösung zunächst auf Misstrauen bei der Belegschaft. So mancher Mitarbeiter fühlt sich überwacht und gegängelt, denn das System hindert ihn daran, wie bisher sorglos mit Dateien und Dokumenten umzugehen. Daher müssen die Mitarbeiter von Anfang an in ein solches Projekt eingebunden werden. Nicht nur Schulungen und Trainings-Workshops sind ein absolutes Muss, auch das Darlegen der Gründe, warum sich ein Unternehmen für eine Lösung entschieden hat, trägt zur Akzeptanz bei.

Unternehmen müssen glaubhaft vermitteln, dass die Data Loss Prevention nicht der Bespitzelung der Belegschaft dient, sondern dem Erhalt von Unternehmenswerten und häufig auch dem Schutz von Wettbewerbsvorteilen. Dann wird auch den Mitarbeitern verständlich, dass es sich um ein Instrument handelt, das sogar Arbeitsplätze sichern kann. Dies ist gerade in wirtschaftlich schwierigen Zeiten eine der obersten Prioritäten.

Thomas Burris