Emotet meldet sich zurück

Geänderte Taktik

Der Grund: Die Cyberkriminellen haben offenbar ihre Taktik geändert, nachdem ihnen Microsoft durch die standardmässige Blockade von VBA-Makros (Visual Basic for Applications) bei aus dem Internet heruntergeladenen Office-Dateien einen beliebten Verbreitungsweg verbaut hatte.

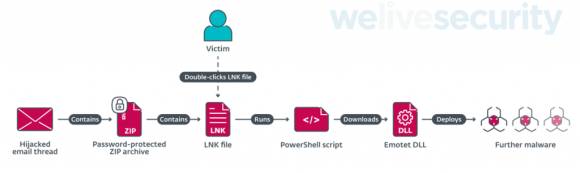

So berichtet der IT-Security-Spezialist Eset in einem Blog-Beitrag, dass die Emotet-Betreiber nun keine Word-Dateien mehr im Anhang ihrer Phishing-Mails verschicken, sondern eine Verknüpfungsdatei (LNK). Wird diese per Doppelklick geöffnet, wird eine Zielressource gestartet, etwa ein PowerShell-Skript, das dann Emotet herunterlädt und ausführt.

Die Eset-Experten haben zudem festgestellt, dass die Emotet-Betreiber ihren Opfern ein ZIP-Archiv, das auf OneDrive gespeichert wird, unterzujubeln versuchen. Dieses enthält Microsoft-Excel-Add-in-Dateien (XLL), mit denen sich benutzerdefinierte Funktionen zu Excel hinzufügen lassen. Wenn diese Dateien extrahiert und heruntergeladen werden, führen sie ebenfalls Emotet aus.

Schliesslich wurde im Juni eine neue Variante des Trojaners entdeckt, die neue Schadroutinen aufweist. So stiehlt diese Emotet-Version nun auch Kreditkartendaten und nimmt Anwender des Browsers Chrome ins Visier.