Managed Security Services

25.04.2018, 14:30 Uhr

Security-Outsourcing im Nachfrage-Hoch

Die Swiss-IT-Studie 2018 von Computerworld und IDC zeigt eine signifikant gesteigerte Nachfrage nach IT-Security-Outsourcing. Besonders populär sind dabei Dienste, die konkrete Angriffe abwehren und aufklären helfen.

Cyberkriminelle kennen keine Pausen. Im Gegenteil: In letzter Zeit haben ihre Angriffe an Grösse, Reichweite und Raffinesse nochmals einen Zacken zugelegt. Weltweite Kampagnen wie WannaCry und Petya

haben die Verwundbarkeit vieler Firmen, ja ganzer Branchen brutal vorgeführt.

Wer für die IT-Sicherheit eines Unternehmens verantwortlich zeichnet, ist nicht zu beneiden. Gegenüber der zunehmenden Professionalisierung der Angreiferseite steht meist eine IT-Security-Infrastruktur, die einerseits ständig komplexer wird und für deren Betrieb andererseits oft die nötigen Fachkräfte fehlen.Einen Ausweg aus dem Schlamassel bietet hier das Outsourcing der IT-Security. Und tatsächlich: Immer mehr Schweizer Unternehmen lassen zumindest Teile ihrer Sicherheitsinfrastruktur von externen Dienstleistern betreiben. Anbieter sogenannter Managed Security Services (MSS) und Betreiber von Security Operation Center (SOC) können sich momentan nicht über eine mangelnde Nachfrage beklagen.

haben die Verwundbarkeit vieler Firmen, ja ganzer Branchen brutal vorgeführt.

Wer für die IT-Sicherheit eines Unternehmens verantwortlich zeichnet, ist nicht zu beneiden. Gegenüber der zunehmenden Professionalisierung der Angreiferseite steht meist eine IT-Security-Infrastruktur, die einerseits ständig komplexer wird und für deren Betrieb andererseits oft die nötigen Fachkräfte fehlen.Einen Ausweg aus dem Schlamassel bietet hier das Outsourcing der IT-Security. Und tatsächlich: Immer mehr Schweizer Unternehmen lassen zumindest Teile ihrer Sicherheitsinfrastruktur von externen Dienstleistern betreiben. Anbieter sogenannter Managed Security Services (MSS) und Betreiber von Security Operation Center (SOC) können sich momentan nicht über eine mangelnde Nachfrage beklagen.

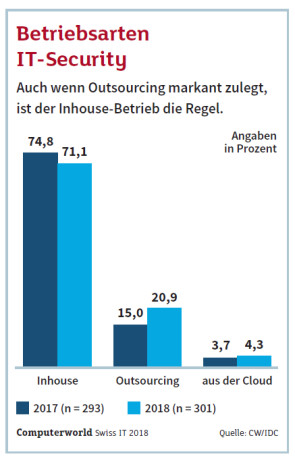

Der Trend zeigt sich auch in der Swiss-IT-Studie von Computerworld und IDC, bei der IT-Verantwortliche aus Schweizer Unternehmen auch nach der Betriebsart von IT-Lösungen befragt wurden. Beim Thema IT-Security gaben 20,9 Prozent an, diese im Outsourcing zu betreiben. Zum Vergleich: Vor einem Jahr noch gaben 15 Prozent der Befragten an, bei der IT-Sicherheit auf externe Hilfe zu setzen. Das ist eine doch signifikante Zunahme von knapp 6 Prozentpunkten. Auch der Bezug der IT-Security aus der Cloud steigt, wenn auch in bescheidenerem Ausmass. Lag der Anteil in unserer Umfrage von 2017 noch bei 3,7 Prozent, gaben heuer 4,3 Prozent an, IT-Sicherheit aus der Cloud zu beziehen.

Der Anstieg ist für Schweizer SOC-Spezialisten nachvollziehbar. Neben den bereits erwähnten Argumenten, zunehmende Cyberkriminalität und mangelnde Ressourcen, rückt vermehrt auch die konkrete Abwehr von Angriffen in den Fokus. «Wir sehen gerade im Bereich Detection und Incident Response eine grosse Nachfrage, denn besonders hier fehlt oft das Fachwissen», berichtet Urs Rufer, CEO von terreActive, einem in Aarau beheimateten SOC-Betreiber. Auch ökonomische Argumente werden ins Feld geführt. «Generell wird die Wirtschaftlichkeit eines Inhouse-Betriebs der IT-Sicherheitsinfrastruktur heute sehr viel kritischer hinterfragt», sagt Urs Binggeli, der für den MSS-Betrieb des Berner IT-Sicherheitsspezialisten United Security Providers (USP) verantwortlich ist. Für die Gewährleistung der IT-Security sei ein Betrieb rund um die Uhr und an allen Tagen erforderlich, aber mit den vorhandenen internen Ressourcen meistens nicht realisierbar, meint er. «IT-Security-Know-how ist ein knappes Gut und zudem sehr schnelllebig. Daher sind auch IT-Sicherheitsspezialisten rar, schwer zu rekrutieren und für viele Unternehmen kaum bezahlbar», fügt Binggeli an.

Unterschiede nach Firmengrösse

Besonderen Bedarf an Security-Outsourcing scheinen kleinere und mittelgrosse Firmen zu haben. Gerade diese seien Opfer der zunehmend komplexer werdenden Angriffe, meint Thierry Kramis, CEO des in Villmergen beheimateten MSS-Providers Seabix. «Die Attacken haben eine Komplexität erreicht, die ein normales KMU in der Regel intern nicht mehr regeln kann», sagt der Sicherheitsspezialist. Da gerade diese Firmen ihre Ressourcen stark auf die Kernkompetenzen ausrichten müssten, nehme «der Trend zur Auslagerung der IT-Security daher kontinuierlich zu», beobachtet Kramis.

Das deckt sich mit den Ergebnissen der Swiss-IT-Studie von Computerworld und IDC. Schlüsselt man das Ergebnis zum Outsourcing von IT-Security nach Unternehmensgrösse auf, scheinen Grossfirmen den geringsten Bedarf zu haben. Nur 12,2 Prozent der Firmen mit mehr als 1000 Mitarbeitern setzen bei der IT-Sicherheit auf Outsourcing. Kleinere Unternehmen mit bis zu 100 Mitarbeitern verlassen sich dagegen am häufigsten auf externe Dienstleistungen: ganze 28,6 Prozent. Mittelgrosse Unternehmen mit 100 bis 1000 Mitarbeitern liegen mit ihren 21,7 Prozent nur wenig über dem Durchschnittswert von 20,9 Prozent.

Auch Branchenunterschiede sind feststellbar. So scheint der Handel am Outsourcing-affinsten zu sein. Ganze 32,1 Prozent aus dieser Branche, in welcher der Grosshandel überwiegt, setzen auf IT-Security-Outsourcing. Auch die Erbringer von Finanz- und Versicherungsdienstleistungen setzen mit 27,6 Prozent überdurchschnittlich auf diese Option, gefolgt von der Bau-, Land- und Forstwirtschaft sowie der Industrie. Hier setzt jeweils ein Viertel der Befragten auf IT-Security-Outsourcing.

Richtiggehende Muffel sind dagegen die Informations- und die Kommunikationsbranche. Nur 7,1 Prozent der Firmen setzen auf Outsourcing. Allerdings beziehen hier genauso viele Unternehmen ihre IT-Sicherheit aus der Cloud. Ebenfalls zurückhaltend sind Firmen aus den Sektoren Energie, Wasser und Recycling. Hier lassen nur 14,3 Prozent die Security von extern betreuen, gefolgt vom Gesundheitswesen mit 17,2 Prozent.

Auch wenn der Anteil der Outsourcing-Tätigkeit Schweizer Firmen in IT-Security markant gestiegen ist, kann doch festgestellt werden, dass mit 71,1 Prozent nach wie vor die überwiegende Mehrheit der befragten IT-Verantwortlichen die Sicherheitslösungen lieber gleich im eigenen Haus betreiben.

Auch wenn der Anteil der Outsourcing-Tätigkeit Schweizer Firmen in IT-Security markant gestiegen ist, kann doch festgestellt werden, dass mit 71,1 Prozent nach wie vor die überwiegende Mehrheit der befragten IT-Verantwortlichen die Sicherheitslösungen lieber gleich im eigenen Haus betreiben.

Auch hierfür haben die befragten Spezialisten aus der SOC-Szene durchaus Verständnis. «Sicherheit ist ein Vertrauensgeschäft», meint Rufer von terreActive. «Deshalb belassen viele Kunden die Verantwortung dafür inhouse. Der mögliche interne Know-how-Abbau bei externer Vergabe kann ebenfalls ein Argument sein», gibt er zu bedenken. Eine Lösung, die laut Rufer daher viele Firmen zunehmend beschreiten, ist das Outsourcen bestimmter, repetitiver Aufgaben an Externe und eine damit verbundene Entlastung der hauseigenen IT-Security-Mannschaft.

Neben dem Vertrauensaspekt bringt Daniel Dahinden, der bei SIX die MSS-Aktivitäten verantwortet, eine weitere Ursache für den nach wie vor grossen Inhouse-Anteil ein. «Ein weiterer Grund könnte sein, dass die Haftung der Security nicht outgesourct werden kann», sagt er. Es könnten hier daher lediglich auf technischer, Ertrags- und Versicherungsebene mitigierende Massnahmen zur Risikoreduktion getroffen werden, führt Dahinden weiter aus.

«Swissness» wichtig

Im Zusammenhang mit dem grossen Vertrauen, das einem Anbieter von IT-Security-Dienstleistungen entgegengebracht werden muss, ist das grosse Gewicht zu verstehen, das IT-Profis darauf legen, dass die Daten ihres Unternehmens in der Schweiz bleiben. Erstmals votierten nämlich die meisten IT-Verantwortlichen und CIOs auf die Frage «Worauf legen Sie bei einem Cloud-Provider besonderen Wert?» für den Punkt «Schweizer Standort der Daten» (57,4 %). In früheren Swiss-IT-Befragungen lag dieser Wert jeweils hinter «hohe Sicherheit des Rechenzentrums/Datenschutz» und «hohe Verfügbarkeit» auf Rang 3.

Auch der Seabix-CEO Kramis sieht diesen Trend zur «Swissness». «Es ist tatsächlich so, dass dieses Argument in letzter Zeit deutlich besser verfängt», berichtet er. Das habe zum einen mit der Rechtssprechung zu tun, etwa der neuen EU-Datenschutz-Grundverordnung und zum anderen auch mit Entwicklungen wie etwa dem kürzlichen Entscheid des obersten US-Gerichts, das einer Forderung des US-Justizministerium stattgab, wonach Microsoft Daten eines Kunden freigeben müsse, obwohl diese in einem Rechenzentrum im europäischen Ausland lagern. «Wer Daten im Ausland hostet, opfert seine digitale Souveränität und hat keine Kontrolle mehr darüber, wer Zugriff auf Daten nehmen kann», folgert Kramis deshalb. Für USP-Mann Binggeli kommt es dabei auf die Grösse und Ausrichtung des Unternehmens an. «Bei internationalen Konzernen wird Swissness über kurz oder lang keine Rolle mehr spielen. Funktionierende und sichere Verschlüsselungstechnologien werden das gewichtige Kriterium sein», gibt er zu bedenken. Nicht nur bei KMU, auch bei anderen Schweizer Unternehmen sei die Datenhaltung in der Schweiz dagegen weiterhin

wichtig. Für sie seien darüber hinaus greifende Datenschutzgesetze und politische Stabilität wichtige Anforderungen, denen in der Schweiz Rechnung getragen werde, sagt Binggeli.

wichtig. Für sie seien darüber hinaus greifende Datenschutzgesetze und politische Stabilität wichtige Anforderungen, denen in der Schweiz Rechnung getragen werde, sagt Binggeli.

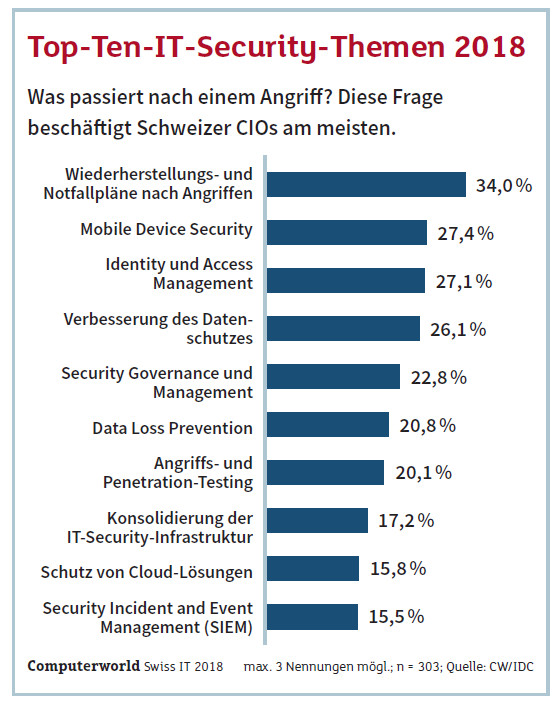

Fokus auf die Zeit nach Angriffen

Welche IT-Security-Themen stehen 2018 zuoberst auf der To-do-Liste? Auch dies wollten wir von den Schweizer CIOs und IT-Verantwortlichen wissen. Top-Thema ist mit 34 Prozent die Erarbeitung von Wiederherstellungs- und Notfallplänen nach Angriffen. Kein Wunder also, dass MSS-Anbieter im sogenannten Incident-Response-Bereich zunehmend tätig werden (vgl. Interview Seite 36). Ebenfalls gefragt sind Themen wie Mobile Device Security (27,4 %), Identity und Access Management (27,1 %) und die Verbesserung des Datenschutzes (26,1 %).

Aber auch bei diesen Themen lassen sich unterschiedliche Gewichtungen je nach Firmengrösse feststellen. So steht das Wiederherstellungsthema bei den kleinen (mit 40,8 %) und mittleren Unternehmen (mit 38 %) zuoberst auf der Agenda. Bei Grossunternehmen mit mehr als 1000 Mitarbeitern schafft es das Thema

dagegen mit 18,9 Prozent lediglich auf Rang 8. Hier scheint dagegen das Thema Identity und Access Management beherrschend zu sein, gefolgt vom Datenschutz mit 25,7 Prozent.

dagegen mit 18,9 Prozent lediglich auf Rang 8. Hier scheint dagegen das Thema Identity und Access Management beherrschend zu sein, gefolgt vom Datenschutz mit 25,7 Prozent.

Gut geschützt?

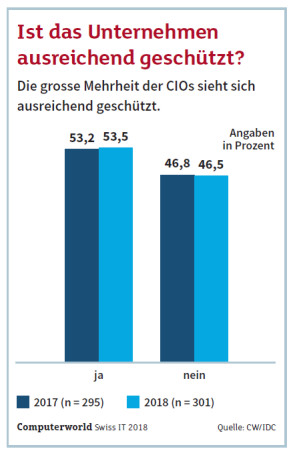

Trotz der Tatsache, dass das Thema IT-Security unter den Schweizer IT-Entscheidern Top-Priorität hat – erneut landet es bei den wichtigsten IT-Themen mit 69 Prozent auf Platz 1 –, scheint sich die Mehrheit der Schweizer Unternehmen in Sicherheit zu wiegen – ob nun berechtigt oder nicht. Auf die Frage «Glauben Sie, dass Ihr Unternehmen gegen Angriffe von innen und aussen ausreichend geschützt ist?», antworteten 53,5 Prozent der IT-Verantwortlichen mit «Ja».

Auch hier gibt es Unterschiede je nach Grösse. Die Vertreter von Unternehmen mit 1000 und mehr Mitarbeitern sind da deutlich skeptischer eingestellt. Nur gerade einmal 41,9 Prozent sind der Meinung, dass sie ausreichend geschützt sind. Besonders sicher fühlen sich die mittelgrossen Unternehmen mit 100 bis 999 Mitarbeitern. Hier erreicht die Quote wuchtige 59,5 Prozent, während die kleinen Unternehmen mit einem Ja-Anteil von 52,1 Prozent wieder etwas vorsichtiger sind.

Interview mit Ernesto Hartmann von InfoGuard

Interview

«Wir konnten ein paar hochprofessionelle Angriffe auf Schweizer Firmen aufdecken»

Ernesto Hartmann, Chief Security Operations Officer bei InfoGuard

Jens Stark / NMGZ

IT-Security im Outsourcing wird zunehmend nachgefragt. Wie ein solches Security Operations Center Cyberattacken abwehrt, erklärt Ernesto Hartmann, Chief Security Operations Officer des Zuger Anbieters InfoGuard.

Computerworld: Welche Security-Dienste werden am häufigsten nachgefragt?

Ernesto Hartmann: Wir erleben seit Längerem einen regelrechten Run auf unsere Cyber-Defence-Dienstleistungen, wie beispielsweise Vulnerability- und SIEM-Services (Security Information and Event Management), aber insbesondere auch «Threat Detection und Respond»-Services. Hier geht es um das Aufdecken und Analysieren von Cyberangriffen und das Reagieren darauf. Dafür haben wir einige neue Services entwickelt wie etwa auch das «Threat Hunting». Dabei warten wir nicht, bis ein Angriff erfolgt und Alarm geschlagen wird. Vielmehr suchen wir aktiv nach den Angreifern.

CW: Wie sieht Ihre Reaktion auf einen konkreten Angriff aus?

Hartmann: Unsere Reaktion läuft über mehrere Stufen und wird jeweils von unterschiedlichen Experten bearbeitet. Meldet eines unserer Systeme eine Attacke, kümmert sich zunächst ein Spezialist der sogenann-ten «Tier 1» um den Alarm. Dieser nimmt eine erste Triage vor. Er hinterfragt kritisch, ob es sich überhaupt um einen echten Cyberangriff handelt. Dabei korreliert er Daten, beispielsweise aus einem SIEM-System. Falls er nicht abschliessend beurteilen kann, ob es sich um eine Attacke handelt, wird beim Kunden direkt nachgefragt. Schlussendlich erstellt er eine Validierung, die drei unterschiedliche Reaktionen zulässt.

Handelt es sich um einen Fehlalarm, beispielsweise weil sich jemand falsch angemeldet hat, wird dieser dokumentiert und mit Verhaltensverbesserungsvorschlägen abgelegt. Kann der Spezialist nicht abschliessend beantworten, weshalb der Alarm ausgelöst wurde, wird der Fall an die nächste Instanz (Tier 2) weitergeleitet. Diese nimmt erneut eine Validierung vor. Kommt es auch hier zu keinem Ergebnis, werden die Systeme gegebenenfalls mittels Threat Analysis forensisch untersucht. Bestätigt die erweiterte Analyse, dass es sich um eine Attacke handelt, gelangt der Fall zum Tier-3-Analysten. Dieser startet daraufhin die «Incident Response»-Routinen. Diese bestehen zunächst aus einer Lagebeurteilung, die ebenfalls mit dem Kunden zusammen durchgeführt wird. Es werden Fragen gestellt wie: «Was war der Angriffsvektor? Ist es ein gezielter oder opportunistischer Angriff? Und welcher Schaden ist womöglich schon angerichtet worden?». Nur wenn man sich solche Fragen auch nach dem Motiv stellt, kommt man den Angreifern auf die Schliche. Wir hatten beispielsweise vor Kurzem einen Fall, bei dem die E-Mail-Konten von ausgewählten Mitarbeitenden aus bestimmten Abteilungen angegriffen wurden. Anhand dieses Verhaltensmusters konnten wir erkennen, dass der Täter es auf ganz spezifische Informationen abgesehen hatte.

CW: Haben Sie in letzter Zeit einen Coup landen können?

Hartmann: Ja, haben wir. In den letzten Monaten konnten wir einige hochprofessionelle Angriffe auf Schweizer Kunden aufdecken und abwehren. Details darf ich Ihnen hier aber leider keine nennen. Ich kann Ihnen aber so viel verraten: Es handelte sich um Angriffe, die – sagen wir mal – «politisch motiviert» waren und es auf Informationsdiebstahl oder Sabotage abgesehen hatten. Bei Angriffen, die wir in der Frühphase entdecken, können wir natürlich in der Regel nicht sagen, wie schwerwiegend die Folgen einer erfolgreichen Attacke gewesen wären.

Unsere Services haben aber nicht selten auch einen weiteren positiven Nebeneffekt – die Visibilität. Durch diese Visibilität haben sich schon viele Kunden punkto Prävention verbessert. Das ist sowohl für deren IT-Security als auch für uns ein grosser Erfolg. Mitunter konnten wir auch unsichere Praktiken und Verhaltensmuster von IT-Administratoren aufdecken – etwa, wenn jemand mit dem gleichen PC kritische Systeme administriert, mit dem er auch im Web surft.

CW: Wie schützen Sie sich eigentlich selbst? Sie gelten sicher in Hackerkreisen als interessantes potenzielles Opfer.

Hartmann: Das stimmt. Grundsätzlich schützen wir uns gleich wie unsere Kunden. Uns kommt natürlich zugute, dass wir die Erkenntnisse, die wir beim Schutz unserer Kunden und bei der Abwehr von Angriffen sammeln, auch bei der Verteidigung unserer eigenen Infrastruktur anwenden können. Hier entstehen neue «Use Cases», gerade in den Bereichen «Detect» und «Respond», wovon wieder alle Kunden profitieren. Im Bereich der Aufdeckung lernen wir von neuen Indizien, die auf einen Angriffsversuch hinweisen und uns schneller reagieren lassen.

CW: Greifen Sie sich auch selbst an, verfügen Sie über ein «Red Team»?

Hartmann: Genau, bei uns arbeiten rund ein Dutzend Penetration-Tester und bilden so unser «Red Team». Dieses Angriffs-Know-how steht unseren Kunden offen, indem wir beispielsweise Attack Simulations anbieten. Dabei erhält unser Pentest-Team ein Budget (in Form von Zeit und Geld) und schaut so, ob es möglich ist, an Assets des Kunden zu gelangen – so, wie es auch «richtige» Hacker tun. Dies ist eine sehr gute Methode, um Schwachstellen ausfindig zu machen.

Zusammen mit dem «Blue Team» aus unserem Cyber Defence Center, das sich auf die Verteidigung und Analyse von Angriffen fokussiert, bilden sie das sogenannte «Purple Team». Dabei durchlaufen Angreifer und Verteidiger alle Phasen einer Attacke. So versuchen wir herauszufinden, wo noch Schwachstellen, sogenannte Blind Spots, in der Verteidigungslinie bestehen.