AV-Test: Cyberkriminelle entwickeln fleissig Schadprogramme

Kryptominer, Ransomware via E-Mail sowie IoT-Malware

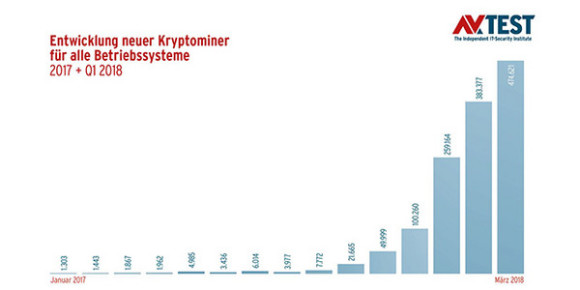

Aufgrund des Booms von Kryptowährungen wie Bitcoin, Litecoin und Ethereum im letzten Jahr bietet sich Kriminellen ein neues, wirtschaftlich attraktives und zukunftstaugliches Geschäftsmodell. Dieses profitiert ebenso wie Ransomware von der geringen Gefahr der Nachverfolgbarkeit anonymer Kryptowährungen, allerdings bei deutlich höheren Gewinnmargen und noch geringerem Aufwand.

Gemeint ist ein Schadcode, der digitale Gewinne sofort und ohne Umwege auf anonyme Onlinekonten von Cyberkriminellen schaufelt und Gewinnverluste minimiert. Da die Anzahl von Schadprogrammen explosionsartig steigt, hat AV-Test diesem Thema im Sicherheitsreport ein eigenes Kapitel gewidmet (ab Seite 11).

Ransomware via E-Mail

2017 bedienten sich Cyberkriminelle eines grossen Arsenals, um Malware entweder über Massenangriffe oder sehr gezielt auf die Geräte ihrer Opfer zu schmuggeln. Die grossen Ransomware-Attacken 2017 nutzten die klassischen Übertragungswege für Schadprogramme ihrer Gattung. «WannaCry» und «Locky» beispielsweise wurden durch grosse E-Mail- beziehungsweise Phishing-Kampagnen verbreitet. Dieser Übertragungsweg blieb auch im vergangenen Jahr für Ransomware sowie den Grossteil der per Internet übertragenen Schadprogramme – der Hauptteil davon Trojaner – bestimmend.

IoT-Malware: Kampf um den Markt der Zukunft

Sollten selbst vorsichtige Schätzungen von Marktforschungsunternehmen eintreffen, werden bis 2020 rund um den Globus über 830 Millionen Wearables und 20,8 Milliarden vernetzte Geräte im Einsatz sein. Solche Zahlen begeistern nicht nur Unternehmen, sondern auch Cyberkriminelle.

Unter der erfassten Malware befinden sich deshalb Schadcodes zur Ausnutzung der Rechenleistung internettauglicher Geräte für DDoS-Attacken (Distributed Denial of Service) nach Vorbild von Mirai, wie etwa der Schädling «Gafgyt» alias «Bashlite», der mit 21,52 Prozent Platz 1 der Top 10 der IoT-Malware belegt. Dieser Linux-Trojaner, dessen erste Erkennung durch die AV-Test-Systeme auf Januar 2012 datiert, nutzt unter anderem die Shellshock-Lücken der Unix-Shell Bash. Damit ist der Schädling in der Lage, jedes ungepatchte, Unix-basierte Betriebssystem zu infizieren. Verläuft die Infektion erfolgreich, verbreitet sich Gafgyt wie ein Internetwurm im angeschlossenen Netzwerk. Der Source-Code der Malware wurde bereits 2015 veröffentlicht. Seither ist auch eine deutliche Zunahme an Gafgyt-Aktivität messbar.

Weitere Informationen und ausführliche Messwerte zur Verbreitung von Malware und anderen Schadprogrammen enthält der ausführliche Sicherheitsreport [PDF] des AV-Test-Instituts.