23.09.2016, 14:58 Uhr

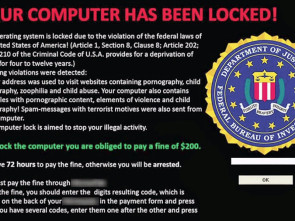

10 Schritte, um das Unternehmen vor Ransomware zu schützen

Ransomware-Angriffe werden immer häufiger. 10 Schritte, wie sich Unternehmen schützen können. Und was sie tun sollen, wenn doch ein erfolgreicher Angriff stattfand.

,,