Cyberoam

17.11.2009, 10:36 Uhr

Von Endpoint zu Endpoint sicher

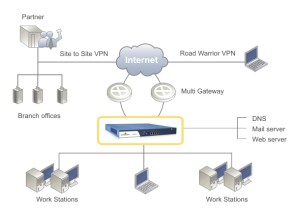

Das Security-Portfolio von Cyberoam reicht ab sofort vom Gateway bis zum Endpunkt. Dieses durchgängige Sicherheitskonzept realisiert der Spezialist für Unified Threat Management (UTM) mit der neuen End Point Data Protection Suite.

Die grösste Gefährdung droht Unternehmensnetzen laut Cyberoam im Bereich der Endpunkte, weil der Einsatz von mobilen Speichermedien und File Sharing-Applikationen stark zugenommen hat. Einer Studie des Ponemon-Instituts zufolge passieren 50 Prozent aller Datenverluste dort. Die Studie macht ausserdem eine erschreckende Rechnung auf. Sie kommt zu dem Ergebnis, dass ein Datenverlust im Durchschnitt 6,3 Millionen Dollar kostet, zwei Drittel davon durch entgangenes oder verlorenes Geschäft. Immer mehr Unternehmen stufen daher die Datensicherheit am Endpunkt als sehr kritischen Aspekt ihrer IT-Sicherheit ein.

End Point Data Protection Suite ist skalierbar

Die vorgestellte End Point Data Protection Suite richtet sich laut Cyberoam an mittelständische Unternehmen. Sie soll laut Anbieter eine Alternative zu den vielen Lösungen am Markt sein, die sich meist an den Anforderungen von grossen Organisationen orientieren und für Mittelständler nicht geeignet sind. Die End Point Data Protection Suite unterstützt dem Hersteller zufolge bis zu 3000 Anwender und lässt sich so für die Anforderungen des Mittelstandes skalieren, ohne grossen Management-Aufwand zu verursachen.

Die End Point Data Protection Suite von Cyberoam setzt sich aus folgenden vier Modulen zusammen: Datensicherheit und Verschlüsselung, Device Management, Anwendungskontrolle und Asset Management. Durch identitäts- und gruppenbasierte Richtlinienkontrolle soll die Suite ein hohes Datensicherheitsniveau gewährleisten. Aktivitäts-Logs bieten einen Überblick über den Datentransfer auf mobile Speichermedien, aber auch über alle Arten von Applikationen, die zum Datenaustausch verwendet werden. Darüber hinaus überwacht die Lösung auch Netzwerkordner und Drucker.

Zugriffskontrolle auf mobile Speicher

Cyberoam bietet mit der neuen Lösung Kontrolle über den Zugriff auf mobile Speichermedien, einschliesslich der Vergabe von rollenbasierten Zugriffsrechten. Anpassbare Black- und Whitelists lassen sich sehr strukturiert einrichten, um die individuelle Anforderungen von Unternehmen genau abzubilden. Dies wird ergänzt durch identitätsbasierte Kontrolle über Dateizugriffs- und transferrechte. Abhängig von Benutzer, Benutzergruppe, Uhrzeit sowie Dateiname, -typ, -grösse oder Speicherort lassen sich Rechte vergeben. Wenn Zugriff und Übertragung erlaubt sind, können einzelne Dateien oder komplette Speichermedien sicher verschlüsselt werden, so dass auch verlorene Geräte oder Verbindungen zu unautorisierten Endpoints die Sicherheit der Daten nicht gefährden können.

Asset-Management-Modul dokumentiert den Bestand

Das Asset Management-Modul ermöglicht Unternehmen automatische Bestandsaufnahmen für Hard- und Software. Gleichzeitig automatisiert es das Patch-Management und kann Bug-Fixes über das Netzwerk ortunabhängig aufspielen.

Weitere Informationen über Cyberoam End Point Data Protection und eine kostenlose Testversion sind verfügbar unter: www.cyberoam.com/endpointdataprotection